Sentry’s 9.1 CVSS SSO Flaw Lets Attackers “Link” Their Way Into Your Account

The post Sentry’s 9.1 CVSS SSO Flaw Lets Attackers “Link” Their Way Into Your Account appeared first on Daily CyberSecurity.

Build a layered security stack with identity network and device protection using MFA SSO VPN and endpoint tools to reduce cyber risks.

The post Building a Layered Security Stack: Identity, Network and Device Protection appeared first on Security Boulevard.

Protect third-party procurement platforms with enterprise SSO, SCIM, and MFA to reduce access risks, improve compliance, and secure vendor data.

The post Securing Third-Party Procurement Platforms with Enterprise SSO appeared first on Security Boulevard.

Em 2022, analisamos em profundidade um método de ataque chamado browser-in-the-browser, originalmente desenvolvido pelo pesquisador de cibersegurança conhecido como mr.d0x. Na época, ainda não havia exemplos reais desse modelo sendo utilizado em ataques. Quatro anos depois, a situação mudou: os ataques browser-in-the-browser deixaram de ser apenas um conceito teórico e passaram a ser utilizados em campanhas reais. Neste artigo, revisitamos o que exatamente é um ataque browser-in-the-browser, mostramos como hackers estão utilizando essa técnica e, principalmente, explicamos como evitar se tornar a próxima vítima.

Para começar, vale relembrar o que mr.d0x realmente desenvolveu. A base do ataque surgiu da observação de quão avançadas se tornaram as ferramentas modernas de desenvolvimento Web, como HTML, CSS e JavaScript. Essa constatação levou o pesquisador a conceber um modelo de phishing particularmente sofisticado.

Um ataque browser-in-the-browser é uma forma avançada de phishing que utiliza recursos de design e desenvolvimento Web para criar sites fraudulentos que imitam janelas de login de serviços conhecidos, como Microsoft, Google, Facebook ou Apple, com aparência praticamente idêntica à original. No conceito proposto pelo pesquisador, o atacante cria um site aparentemente legítimo para atrair as vítimas. Uma vez nesse site, o usuário descobre que não pode deixar comentários ou realizar uma compra sem antes fazer login.

O processo parece simples: basta clicar no botão Fazer login com {nome de um serviço popular}. É nesse momento que ocorre o golpe. Em vez de abrir a página real de autenticação do serviço legítimo, o usuário recebe um formulário falso renderizado dentro do próprio site malicioso, que se apresenta visualmente como se fosse… uma janela pop-up do navegador. Além disso, a barra de endereço exibida nessa janela, também renderizada pelos invasores, mostra uma URL aparentemente legítima. Mesmo uma inspeção cuidadosa pode não revelar a fraude.

A partir desse ponto, o usuário desavisado insere suas credenciais Microsoft, Google, Facebook ou Apple nessa janela renderizada, e esses dados são enviados diretamente aos cibercriminosos. Durante algum tempo, esse esquema permaneceu apenas como um experimento teórico do pesquisador de segurança. Hoje, porém, ataques reais já incorporaram essa técnica aos seus arsenais de phishing.

Os atacantes adaptaram o conceito original de mr.d0x. Em ataques recentes do tipo browser-in-the-browser, o golpe começa com e-mails criados para alarmar o destinatário. Em uma campanha de phishing, por exemplo, os criminosos se passaram por um escritório de advocacia informando ao usuário que ele teria cometido uma violação de direitos autorais ao publicar conteúdo no Facebook. A mensagem incluía um link aparentemente legítimo que supostamente levaria à publicação problemática.

Os invasores enviaram mensagens em nome de um escritório de advocacia fictício alegando violação de direitos autorais, acompanhadas de um link que supostamente direcionava ao post problemático no Facebook. Fonte

Curiosamente, para reduzir a desconfiança da vítima, ao clicar no link não era exibida imediatamente uma página falsa de login do Facebook. Em vez disso, o usuário era primeiro apresentado a um CAPTCHA falso da Meta. Somente após “passar” por essa verificação é que a vítima recebia a janela pop-up de autenticação falsa.

Isso não é um pop-up real do navegador, mas um elemento da própria página que imita uma tela de login do Facebook. Esse truque permite que os invasores exibam um endereço aparentemente legítimo. Fonte

Naturalmente, a página falsa de login do Facebook segue o modelo descrito por mr.d0x. Ela é construída inteiramente com ferramentas de desenvolvimento Web para capturar as credenciais da vítima. Enquanto isso, a URL exibida na barra de endereço simulada aponta para o site verdadeiro do Facebook, www.facebook.com.

O fato de golpistas já estarem utilizando ataques browser-in-the-browser demonstra que as técnicas de fraude digital evoluem constantemente. Ainda assim, existe uma forma eficaz de verificar se uma janela de login é legítima. Utilizar um gerenciador de senhas, que funciona como um teste de segurança confiável para sites.

Isso ocorre, porque, ao preencher credenciais automaticamente, o gerenciador de senhas verifica a URL real da página, e não aquilo que parece estar na barra de endereço ou o que a interface visual mostra. Diferentemente de um usuário humano, não é possível enganar um gerenciador de senhas por meio de técnicas como browser-in-the-browser, domínios com pequenas variações ortográficas (typosquatting) ou formulários de phishing ocultos em anúncios e pop-ups. A regra é simples: se o gerenciador de senhas oferecer o preenchimento automático de login e senha, você está em um site para o qual já salvou credenciais. Se ele permanecer silencioso, há um forte indício de que algo está errado.

Além disso, seguir algumas recomendações clássicas de segurança digital ajuda a se proteger contra phishing ou, pelo menos, reduzir os danos caso um ataque seja bem-sucedido:

Por fim, este post serve como mais um lembrete de que ataques teóricos descritos por pesquisadores de cibersegurança frequentemente acabam sendo utilizados em ataques reais. Então, fique de olho no nosso blog, e assine nosso canal no Telegram para se manter atualizado sobre as ameaças mais recentes à sua segurança digital e saber como neutralizá-las.

Leia sobre outras técnicas de phishing criativas que os golpistas estão usando diariamente:

Learn how to clean up Active Directory before enabling SAML-based SSO to ensure secure authentication, accurate user mapping, and smooth identity integration.

The post Cleaning Up Active Directory Before Enabling SAML-Based SSO: A Technical Playbook appeared first on Security Boulevard.

Compare Okta vs Microsoft Entra ID for enterprise SSO. Learn differences in authentication, security, and identity management for SaaS and enterprise platforms.

The post Okta vs Microsoft Entra ID: Which Enterprise SSO Platform Is Better? appeared first on Security Boulevard.

Choosing the right SSO is crucial for startup security. Discover the best enterprise SSO platforms for 2026, compare features, and secure your startup's future! Learn more.

The post Best Enterprise SSO Platforms for Startups in 2026 (Technical Guide & Comparison) appeared first on Security Boulevard.

Learn how to prepare your business for enterprise SSO implementation, from identity audits to security policies and system readiness.

The post How to Prepare Your Business Before Implementing Enterprise SSO appeared first on Security Boulevard.

-1.png)

Com milhões de clientes e uma das operações de varejo mais robustas da América Latina, o Grupo Casas Bahia precisava manter sua presença online segura, confiável e alinhada à reputação construída ao longo de mais de 70 anos. O desafio? Escalar a detecção e a resposta a riscos digitais sem sobrecarregar equipes internas.

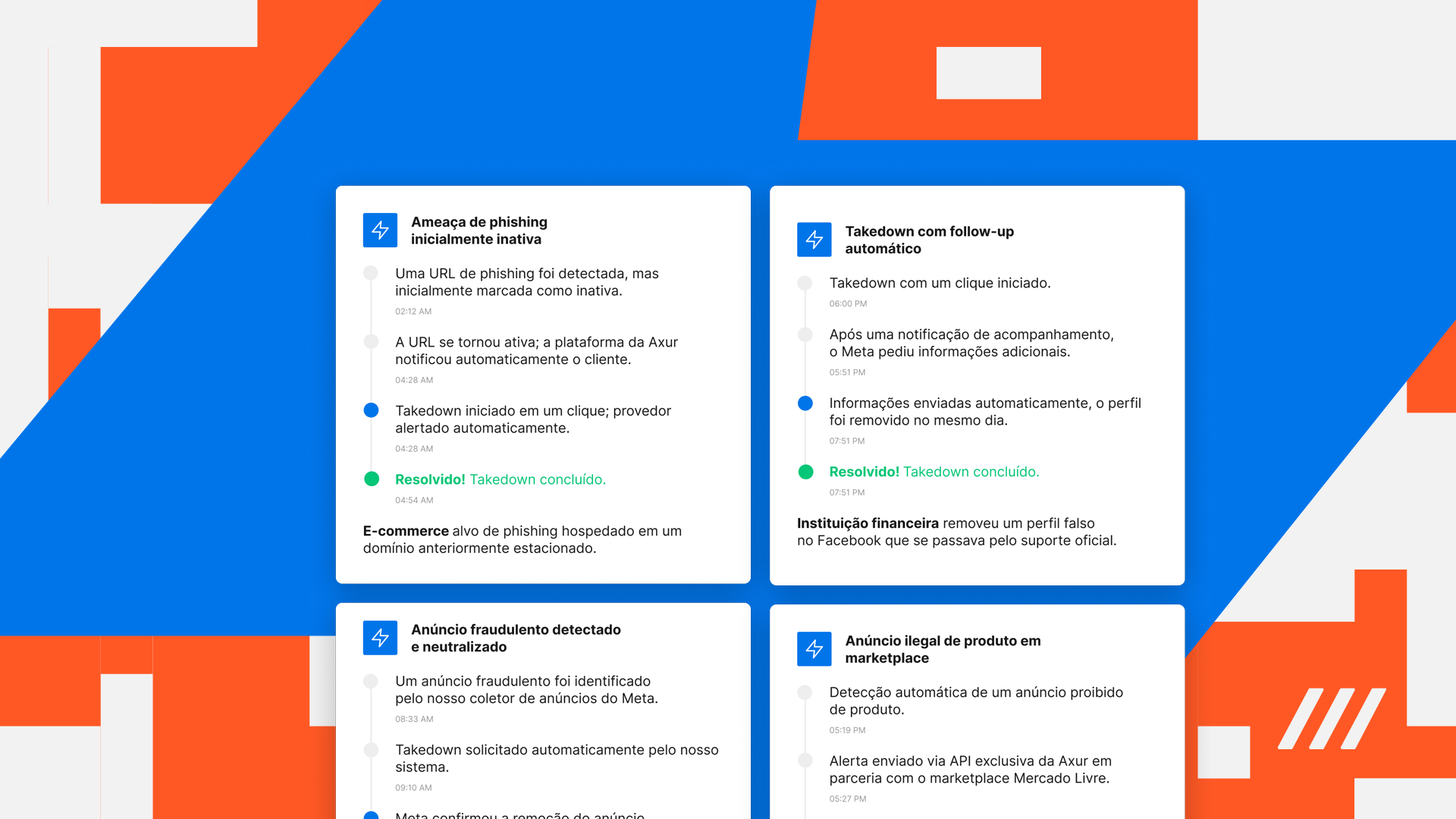

Na Axur, processamos mais de mil takedowns por dia, todos os dias. Por trás de cada solicitação, há uma história: um domínio suspeito que se passa por uma marca, um site de phishing que coleta credenciais ou um perfil fraudulento que visa usuários desavisados. Algumas ameaças são fáceis de identificar. Outras são projetadas para passar despercebidas. Mas o que todas elas têm em comum é a necessidade de uma ação rápida, precisa e eficaz.

Contar com inteligência de ameaças precisa e ágil é essencial. A Clavis, um MSSP com mais de 20 anos de experiência e uma equipe dedicada de mais de 130 especialistas em segurança, identificou a necessidade de melhorar suas capacidades de detecção e resposta a ameaças. Para avançar em seus processos de monitoramento — particularmente para exposição de credenciais e vazamentos de dados — realizou uma parceria com a Axur.

No cenário de ameaças de hoje, riscos externos como phishing, vazamento de credenciais e falsificação de identidade de marca não estão apenas crescendo — eles estão evoluindo. Para a SBS Seguros, uma provedora líder de seguros na América Latina, lidar com esses riscos significou encontrar um fornecedor de segurança cibernética capaz não apenas de detectar ameaças, mas de transformar inteligência de risco digital em valor comercial real.