Os riscos da telemedicina: violações de dados, phishing e spam | Blog oficial da Kaspersky

Muitas pessoas veem a telemedicina como uma das maiores conquistas do avanço científico: é possível, basicamente, ter uma consulta médica em cinco minutos, sem sair do sofá. Mas há um porém…

Dados médicos são vendidos na dark web ou em mercados ilegais por valores dezenas de vezes superiores aos de informações de cartão de crédito ou credenciais de redes sociais. Diferentemente de um cartão de crédito, que pode ser bloqueado e substituído, não é possível “reiniciar” seu histórico médico. Seu nome, data de nascimento, endereço, telefone, número do plano de saúde, diagnósticos, resultados de exames, prescrições e planos de tratamento permanecem relevantes por anos. Isso representa uma verdadeira mina de ouro para usos que vão desde marketing direcionado até chantagem, fraude ou roubo de identidade.

E, com o avanço da IA, a Internet está agora repleta de sites falsos que alegam oferecer serviços médicos, mas que, na verdade, são projetados para extrair dados confidenciais de vítimas desavisadas. Hoje, vamos explorar quais informações médicas estão em risco, por que invasores desejam esses dados e como você pode impedir esse tipo de ameaça.

Mais valiosos do que dados de cartões de crédito

Criminosos monetizam dados médicos roubados tanto em grande escala quanto por meio de vendas individuais. A primeira ação geralmente é exigir pagamento de resgate das organizações invadidas. (De fato, em 2024, 91% dos vazamentos de dados de saúde relacionados a malware nos Estados Unidos foram resultado de ataques de ransomware). Posteriormente, os dados vazados passam a ser utilizados em ataques direcionados e personalizados. Eles permitem que invasores construam um perfil médico da vítima (quais medicamentos ela compra, com que frequência e quais utiliza de forma contínua) para, então, vender essas informações para a indústria farmacêutica ou para profissionais de marketing, ou utilizá-las em golpes de phishing direcionado, como a oferta de um suposto tratamento inovador. Os criminosos também podem chantagear pacientes com base em diagnósticos sensíveis ou usar essas informações para obter prescrições de substâncias controladas de forma fraudulenta. Além disso, seguradoras também têm grande interesse nesses dados. Essas empresas analisam tais informações para aumentar o valor dos prêmios de seguro de saúde ou, em alguns casos, até negar cobertura. Em resumo, existem inúmeras formas de usar esses dados contra você.

Qual é gravidade disso tudo na prática?

O maior vazamento de dados médicos da história aconteceu em fevereiro de 2024, quando o grupo de hackers BlackCat invadiu os sistemas da empresa de assistência médica Change Healthcare. A empresa é uma divisão do UnitedHealth Group, responsável por processar cerca de 15 bilhões de transações de seguros por ano e atuar como intermediária financeira entre pacientes, prestadores de serviços de saúde e seguradoras.

Durante nove dias, os invasores circularam livremente pelos sistemas internos da Change Healthcare, extraindo seis terabytes de dados confidenciais antes de, finalmente, executar o ataque de ransomware. Para conter a propagação do malware, a UnitedHealth precisou tirar completamente do ar os data centers da Change Healthcare e acabou pagando um resgate de 22 milhões de dólares aos criminosos. O ataque praticamente paralisou o sistema de saúde dos Estados Unidos. O número de vítimas foi revisado três vezes: inicialmente 100 milhões, depois 190 milhões, até chegar ao total final de impressionantes 192,7 milhões de pessoas, com prejuízos estimados em 2,9 bilhões de dólares. E a causa (do lado da Change Healthcare) desse incidente de grandes proporções, que analisamos em detalhe em outro conteúdo, foi simplesmente… a ausência de autenticação em dois fatores em um portal de acesso remoto via desktop.

Antes disso, a startup de telemedicina em saúde mental Cerebral incorporou ferramentas de rastreamento de terceiros diretamente em seu site e aplicativos. Como resultado, os dados de 3,2 milhões de pacientes (incluindo nomes, históricos médicos e de prescrições, além de informações de seguro) foram compartilhados com plataformas como LinkedIn, Snapchat e TikTok. A Comissão Federal de Comércio dos Estados Unidos aplicou à empresa uma multa de 7,1 milhões de dólares e impôs uma medida inédita: a proibição do uso de dados médicos para fins publicitários. Vale mencionar que a mesma startup também ganhou destaque negativo ao enviar aos clientes cartões promocionais sem envelope, expondo nomes e mensagens que facilitavam a identificação do diagnóstico por qualquer pessoa.

Por que a telemedicina é tão vulnerável

Vamos analisar os principais pontos de fragilidade dos serviços de telemedicina.

- Rastreadores de anúncios em aplicativos de saúde. Ferramentas de rastreamento de empresas como Facebook, TikTok e Snapchat frequentemente já vêm integradas às plataformas de telemedicina, permitindo o compartilhamento de dados dos pacientes com anunciantes sem que os usuários tenham conhecimento.

- Canais de comunicação não seguros. Em alguns casos, médicos se comunicam com pacientes por meio de aplicativos de mensagens comuns, em vez de plataformas médicas certificadas. Embora seja prático, isso pode ser ilegal para a clínica e totalmente inseguro para o paciente.

- Vulnerabilidades nas plataformas. Plataformas de telemedicina estão sujeitas a ataques clássicos da Web, como injeção de SQL (que permite a extração de bancos de dados completos de pacientes), sequestro de sessão e interceptação de dados quando a criptografia da conexão é fraca ou inexistente.

- Treinamento insuficiente das equipes. Nossas pesquisas indicam que 30% dos médicos já lidaram com comprometimento de dados de pacientes especificamente durante atendimentos por telemedicina, e 42% dos profissionais de saúde não compreendem plenamente como os dados dos pacientes são protegidos.

- Dispositivos médicos desatualizados. Muitos dispositivos médicos vestíveis (como monitores cardíacos ou medidores de pressão arterial) utilizam um protocolo de transmissão de dados antigo chamado MQTT. Esse protocolo apresenta vulnerabilidades que podem permitir a invasores acessar informações sensíveis ou até interferir no funcionamento dos dispositivos.

Spam e phishing na telemedicina

Invasores não são os únicos interessados na área da saúde já que spammers e golpistas também atuam fortemente nesse segmento. Eles oferecem “serviços médicos” com promessas boas demais para serem verdade, enviam e-mails sobre supostas mudanças no seu plano de saúde ou divulgam “tratamentos milenares do Himalaia”. Naturalmente, todos os links enviados levam a sites suspeitos, que oferecem produtos ou serviços duvidosos.

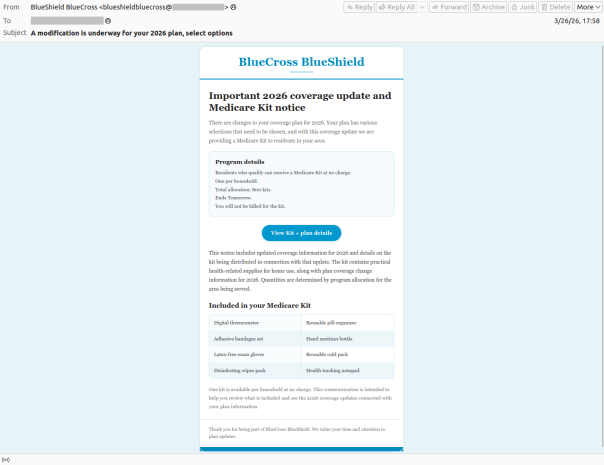

-

- Spam que se passa pelo Medicare, o programa nacional de seguro de saúde dos EUA. O usuário é informado, de forma falsa, de que houve alterações nas condições do seu seguro, como forma de induzi-lo a acessar um site fraudulento

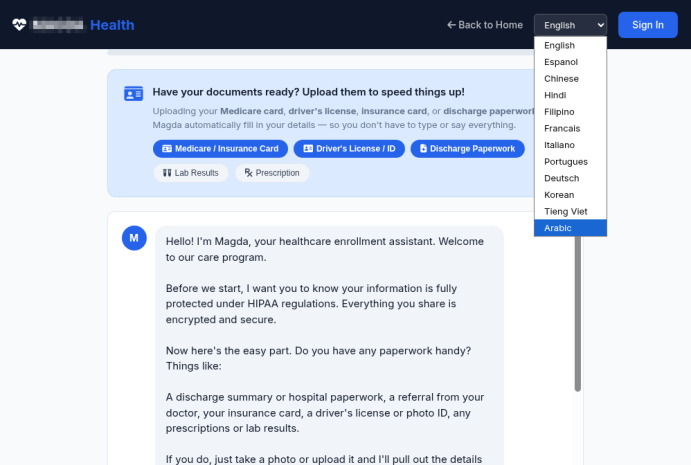

Se você acabar acessando um site de phishing como esses, os golpistas vão tentar extrair o máximo possível de dados pessoais: fotos de documentos, apólice do seguro, prescrições médicas e, em alguns casos… até imagens de partes do corpo sob o pretexto de avaliação clínica. A partir daí, essas informações podem ser vendidas na dark web ou usadas em esquemas de chantagem, extorsão e novos ataques de phishing. Para entender melhor como funciona essa cadeia clandestina de dados, vale explorar o conteúdo: O que acontece com os dados roubados por meio de phishing?

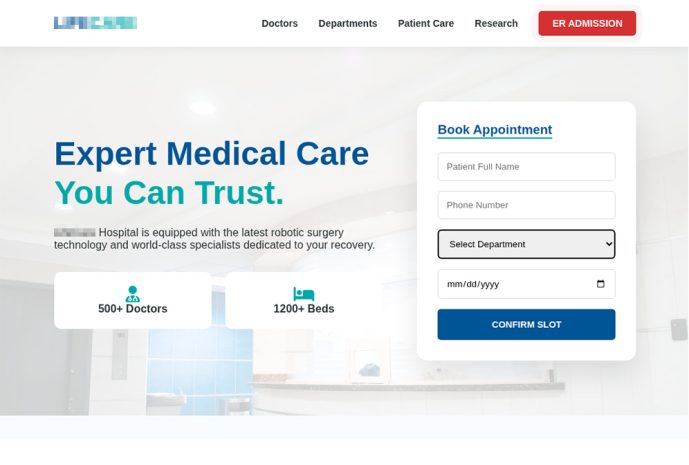

-

- Um site fraudulento de clínica com visual bastante convincente. Os golpistas chegam a criar páginas para "equipe médica", "departamentos" e "pesquisa". No entanto, curiosamente, você não encontrará nenhuma política de privacidade nem termos de uso em todo o site

Como regra geral, sites de clínicas falsas costumam omitir a seção de política de privacidade e bombardear você com ofertas “somente hoje” que parecem boas demais para ser verdade. Ao mesmo tempo, com o avanço da IA, criar um site com aparência profissional, praticamente indistinguível de um legítimo, se tornou extremamente fácil. Já não é necessário ter habilidades de design nem domínio do idioma da vítima. Por isso, recomendamos a utilização da nossa solução de segurança completa, que foi projetada para detectar spam, golpes e phishing e alertar você sobre sites falsos antes mesmo de acessá-los.

Dicas de segurança para pacientes de telemedicina

- Crie um e-mail exclusivo para serviços de saúde. Se esse endereço vazar após um incidente de segurança em uma clínica, fica muito mais difícil para golpistas conectarem essas informações ao restante da sua vida digital.

- Evite usar login com Google, Apple ou redes sociais. Manter os acessos separados dificulta a associação entre seus dados médicos e suas contas pessoais.

- Verifique qual plataforma será usada na consulta. Se a clínica sugerir uma ligação ou conversa por aplicativos de mensagens comuns, desconfie. O mais seguro é utilizar um portal do paciente oficial, com comunicação criptografada.

- Nunca envie documentos médicos por aplicativos de mensagem ou redes sociais. Resultados de exames, laudos e prontuários devem ser enviados exclusivamente pelo portal oficial da clínica.

- Use senhas únicas e fortes para cada conta. Seu acesso ao portal governamental, ao sistema da clínica e ao aplicativo de agendamento médico deve ter senhas diferentes. O Kaspersky Password Manager pode gerar e armazenar todas elas com segurança, além de monitorar vazamentos de dados e alertar caso alguma de suas contas seja comprometida.

- Ative a autenticação em dois fatores. Priorize serviços governamentais e instituições de saúde. Recomendamos o uso de aplicativos autenticadores em vez de códigos por SMS, pois são mais seguros e totalmente anônimos. O Kaspersky Password Manager pode ajudar nesse processo.

- Compartilhe apenas o necessário. Não se sinta obrigado a preencher todos os campos opcionais em aplicativos médicos ou em sites. Quanto menos dados um serviço armazenar, menor será o vazamento.

- Tenha cuidado ao compartilhar informações de saúde nas mídias sociais ou em aplicativos de bate-papo. Os golpistas adoram explorar as pessoas quando elas estão vulneráveis. Por exemplo, em 2024, invasores conquistaram a confiança do desenvolvedor do XZ Utils, que havia compartilhado publicamente questões de esgotamento e depressão. Eles o convenceram a ceder o controle da ferramenta, que depois foi comprometida com código malicioso. Como o XZ Utils é amplamente utilizado em sistemas Linux e impacta o OpenSSH (um protocolo de acesso remoto a servidores), o ataque poderia ter afetado uma parcela significativa da Internet se não tivesse sido detectado a tempo.

- Não instale aplicativos de telemedicina de desenvolvedores desconhecidos. Verifique as avaliações e dedique um momento para revisar a política de privacidade. Até mesmo plataformas consolidadas podem compartilhar seus dados com terceiros.

- Acompanhe seus registros médicos. Prescrições incomuns, consultas que você não realizou ou medicamentos desconhecidos podem ser sinais de que sua conta foi comprometida.

- Configure e mantenha atualizados seus dispositivos de saúde. Monitores de atividade física, medidores de pressão arterial, balanças inteligentes e outros dispositivos de monitoramento de atividades enviam dados pela Internet. Configurações inadequadas ou vulnerabilidades não corrigidas facilitam a ocorrência de vazamentos de dados.

O que mais você precisa saber sobre como proteger sua saúde on-line:

- Vazamento de dados mentais: vulnerabilidades em aplicativos de saúde mental

- Descubra por que os corretores de dados criam dossiês sobre você e como impedir que eles façam isso

- Interações com bots podem resultar em tragédias

- Privacidade em aplicativos de saúde reprodutiva

- Cinco problemas da “telessaúde”