Como se proteger do rastreamento por fones de ouvido Bluetooth e do ataque WhisperPair | Blog oficial da Kaspersky

Uma vulnerabilidade recém-descoberta, chamada WhisperPair, pode transformar fones de ouvido e headsets Bluetooth de diversas marcas conhecidas em dispositivos pessoais de rastreamento, mesmo se os acessórios estiverem conectados a um iPhone, smartphone Android ou em um laptop. Embora a tecnologia por trás dessa falha tenha sido originalmente desenvolvida pelo Google para dispositivos Android, os riscos de rastreamento são, na verdade, muito maiores para aqueles que usam fones de ouvido vulneráveis com outros sistemas operacionais, como iOS, macOS, Windows ou Linux. Para os usuários de iPhone, isso é ainda mais preocupante.

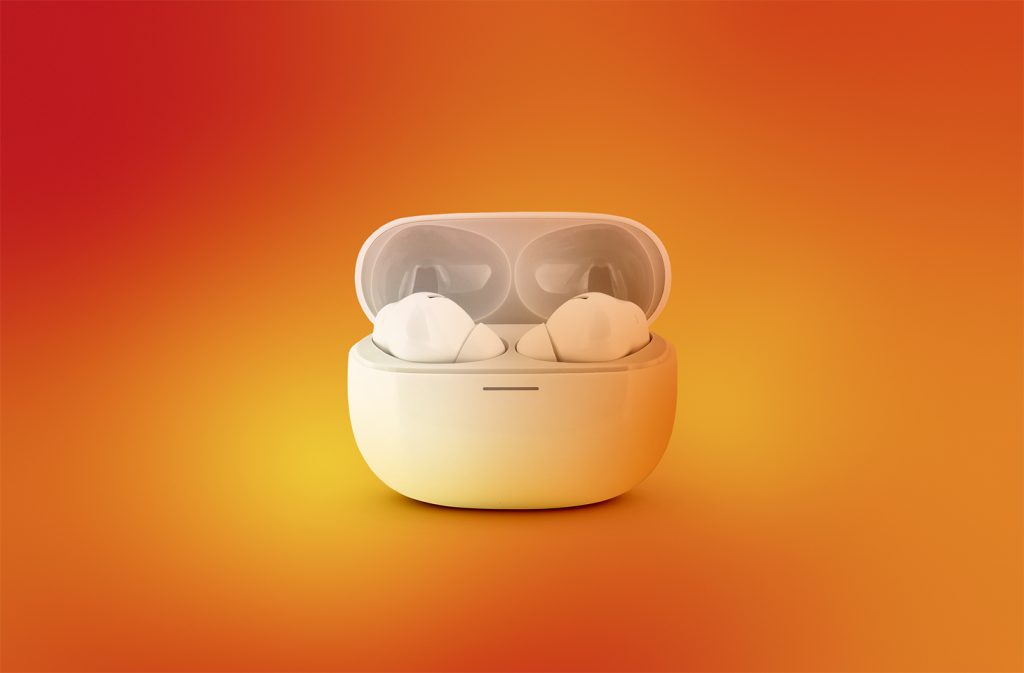

A conexão de fones de ouvido Bluetooth em smartphones Android ficou muito mais rápida quando o Google lançou o Fast Pair, uma tecnologia agora usada por dezenas de fabricantes de acessórios. Para parear um novo fone de ouvido, basta ligá-lo e segurá-lo próximo ao telefone. Se o dispositivo for relativamente moderno (produzido após 2019), será exibida uma janela pop-up convidando você a se conectar e baixar o aplicativo correspondente, caso exista. Basta um toque para começar.

Infelizmente, parece que muitos fabricantes não prestaram atenção aos detalhes dessa tecnologia ao implementá-la, e agora seus acessórios podem ser invadidos pelo smartphone de um estranho em segundos, mesmo que o fone de ouvido não esteja no modo de pareamento. Esse é o núcleo da vulnerabilidade do WhisperPair, recentemente descoberta por pesquisadores da KU Leuven e registrada como CVE-2025-36911.

O dispositivo de ataque (que pode ser um smartphone, tablet ou laptop padrão) transmite as solicitações do Google Fast Pair para qualquer dispositivo Bluetooth em um raio de 14 metros. Ao que tudo indica, uma longa lista de fones de ouvido da Sony, JBL, Redmi, Anker, Marshall, Jabra, OnePlus e, até mesmo do próprio Google (os Pixel Buds 2), responde a esses sinais mesmo quando não estão tentando parear. Em média, o ataque leva apenas 10 segundos.

Depois que os fones de ouvido são pareados, o invasor pode fazer praticamente tudo o que o proprietário pode: ouvir pelo microfone, reproduzir música em alto volume ou, em alguns casos, localizar os fones de ouvido em um mapa, se forem compatíveis com o Google Find Hub. Esse último recurso, projetado exclusivamente para encontrar fones de ouvido perdidos, cria uma oportunidade perfeita para rastreamento remoto furtivo. E aqui está a reviravolta: na verdade, é mais perigoso para usuários da Apple e qualquer outra pessoa que use hardware que não seja Android.

Rastreamento remoto e os riscos para iPhones

Quando fones de ouvido ou um headset são conectados pela primeira vez a um dispositivo Android por meio do protocolo Fast Pair, uma chave de proprietário vinculada à conta do Google desse smartphone é armazenada na memória do acessório. Essas informações permitem que os fones de ouvido sejam encontrados posteriormente, aproveitando os dados coletados de milhões de dispositivos Android. Se algum smartphone aleatório detectar o dispositivo alvo nas proximidades via Bluetooth, ele informará sua localização aos servidores do Google. Esse recurso, o Google Find Hub, é essencialmente a versão Android do Find My da Apple e apresenta os mesmos riscos de rastreamento não autorizados que um AirTag não autorizado.

Quando um invasor sequestra o pareamento, a chave pode ser salva como a chave do proprietário do fone de ouvido, mas somente se o fone de ouvido visado pelo WhisperPair não tiver sido previamente vinculado a um dispositivo Android e tiver sido usado apenas com um iPhone, ou com outro hardware, como um laptop com um sistema operacional diferente. Depois que os fones de ouvido são pareados, o invasor pode rastrear a localização deles em um mapa quando quiser; essencialmente, em qualquer lugar (não apenas dentro do alcance de 14 metros).

Os usuários do Android que já usaram o Fast Pair para vincular seus fones de ouvido vulneráveis estão protegidos contra essa mudança específica, pois já estão conectados como proprietários oficiais. Todos os outros, no entanto, provavelmente devem verificar novamente a documentação do fabricante para ver se estão livres de riscos. Felizmente, nem todos os dispositivos vulneráveis à exploração realmente são compatíveis com o Google Find Hub.

Como neutralizar a ameaça do WhisperPair

A única maneira realmente eficaz de corrigir esse bug é atualizar o firmware dos fones de ouvido, desde que uma atualização esteja disponível. Normalmente, você pode verificar e instalar atualizações por meio do aplicativo oficial complementar do fone de ouvido. Os pesquisadores compilaram uma lista de dispositivos vulneráveis em seu site, mas é quase certo que ela não esteja completa.

Depois de atualizar o firmware, é imprescindível realizar uma restauração de fábrica para apagar a lista de dispositivos pareados, incluindo todos os dispositivos indesejados.

Se não houver atualização de firmware disponível e você estiver usando seu fone de ouvido com iOS, macOS, Windows ou Linux, sua única opção é encontrar um smartphone Android (ou pedir a um amigo de confiança que tenha um) e usá-lo para reivindicar a função de proprietário original. Isso impedirá que qualquer outra pessoa adicione seus fones de ouvido ao Google Find Hub sem o seu conhecimento.

A atualização do Google

Em janeiro de 2026, o Google lançou uma atualização do Android para corrigir a vulnerabilidade do sistema operacional. Infelizmente, os detalhes não foram divulgados, então, resta apenas especular o que foi modificado internamente. Provavelmente, os smartphones atualizados não informarão mais a localização de acessórios sequestrados via WhisperPair para a rede do Google Find Hub. Mas, considerando que nem todos são exatamente rápidos na instalação de atualizações do Android, é seguro afirmar que esse tipo de rastreamento por fone de ouvido continuará viável por pelo menos mais alguns anos.

Quer descobrir de que outras maneiras seus dispositivos eletrônicos podem estar espionando você? Confira estas postagens:

- Como se proteger de stalking por Bluetooth e muito mais

- Como rastrear alguém usando a rede do serviço Find My

- Como parar de ser monitorado por beacons Bluetooth, como o AirTag

- Como os smartphones criam um dossiê sobre você

- Descubra por que os corretores de dados criam dossiês sobre você e como impedir que eles façam isso