Como a tecnologia está redefinindo o romance: aplicativos de namoro, relacionamentos com IA e emoji | Blog oficial da Kaspersky

Com a mudança de estação prestes a acontecer, o amor está no ar, porém, ele está sendo vivenciado por meio do enfoque da alta tecnologia. A tecnologia está cada vez mais presente em nossas vidas, e essa presença marcante está remodelando não só os ideais românticos, mas também a linguagem que as pessoas usam para flertar. Por isso, é claro, daremos algumas dicas não muito óbvias para garantir que as pessoas não acabem sendo vítimas de um “match” ruim.

Novas linguagens do amor

Alguma vez você já recebeu o quinto e-card de vídeo de um parente mais velho em um dia qualquer e pensou: como faço para isso parar? Ou ainda, você acha que um ponto no final de uma frase é um sinal de agressão passiva? No mundo das mensagens, diferentes grupos sociais e etários falam seus próprios dialetos digitais, e muitas vezes as coisas se perdem na tradução.

Isso é especialmente óbvio quando a Geração Z e a Geração Alfa usam emoji. Para eles, o rosto que chora alto 😭 muitas vezes não significa tristeza, na verdade, ele significa riso, choque ou obsessão. Por outro lado, o emoji coração nos olhos pode ser usado para expressar ironia em vez de romance: “Perdi minha carteira a caminho de casa 😍😍😍”. Alguns significados duplos já se tornaram universais, como 🔥 para aprovação/elogio, ou 🍆 para… bem, podemos imaginar o que a berinjela pode representar.

Ainda assim, a ambiguidade desses símbolos não impede que as pessoas criem frases inteiras motivadas simplesmente pela imagem dos emojis. Por exemplo, uma declaração de amor pode ser algo do tipo:

🤫❤️🫵

Ou, ainda, um convite para um encontro:

➡️💋🌹🍝🍷❓

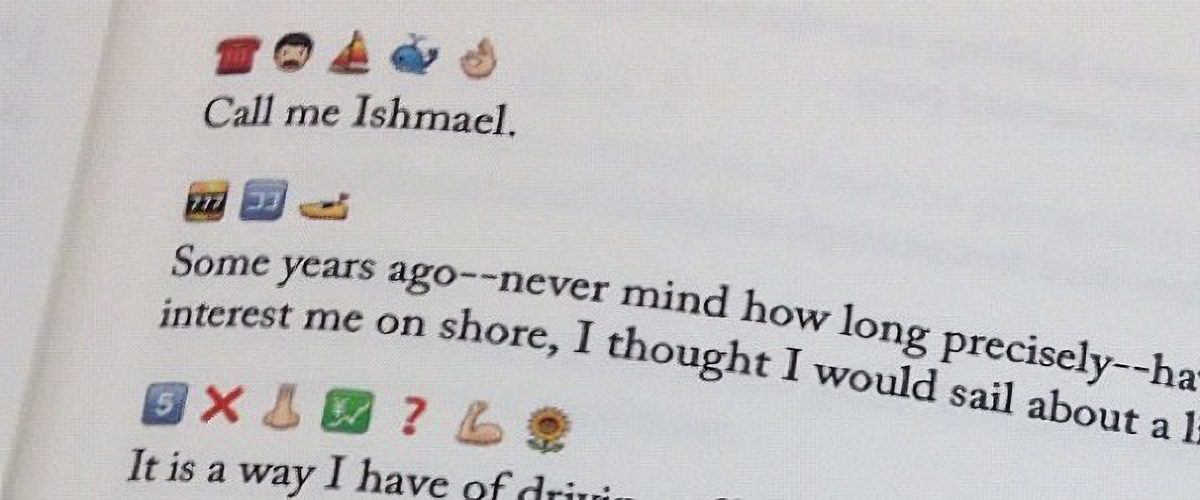

A propósito, existem livros inteiros escritos em emoji. Por incrível que pareça, em 2009, alguns entusiastas traduziram todo o livro Moby Dick usando emojis. Os tradutores tiveram que ser criativos, até mesmo pagando voluntários para votar nas combinações mais precisas para cada frase. Tudo bem, sabemos que não se trata exatamente de uma obra-prima literária, afinal, a linguagem de emoji tem seus limites, não é mesmo? Mas o experimento foi bastante fascinante: eles realmente conseguiram transmitir a ideia geral do enredo.

Emoji Dick, tradução de Moby Dick, de Herman Melville, em emojiFonte

Infelizmente, montar um dicionário definitivo de emojis ou um guia de estilo formal para mensagens de texto é quase impossível. Existem muitas variáveis: idade, contexto, interesses pessoais e círculos sociais. Ainda assim, nunca é demais perguntar aos amigos e entes queridos como eles expressam tons e emoções nas suas mensagens. E aqui vai uma curiosidade: os casais que usam emojis regularmente relatam ter a sensação de estar mais próximos um do outro.

No entanto, se você é um entusiasta de emojis, saiba que seu estilo de escrita é surpreendentemente fácil de falsificar. É muito simples para um invasor reproduzir suas mensagens ou postagens públicas por meio de uma IA para clonar o tom e produzir ataques de engenharia social contra seus amigos e familiares. Portanto, se você receber uma DM frenética ou um pedido de dinheiro urgente como se fosse exatamente do seu melhor amigo, desconfie. Mesmo que a vibe seja parecida, ainda é preciso manter uma postura cética. Aprofundamos a identificação desses golpes de deepfake na nossa postagem sobre o ataque dos clones.

Namoro com uma IA

É claro que, em 2026, é impossível ignorar o tópico dos relacionamentos com a inteligência artificial. Parece que estamos mais perto do que nunca do enredo do filme Ela. Há apenas dez anos, as notícias sobre pessoas namorando robôs pareciam coisa de ficção científica ou lendas urbanas. Hoje, histórias sobre adolescentes envolvidos em romances com seus personagens favoritos no Character AI ou cerimônias de casamento organizadas inteiramente pelo ChatGPT não provocam nada além de uma risada aflita.

Em 2017, o serviço Replika foi lançado, permitindo que os usuários criassem um amigo virtual ou parceiro de vida com tecnologia de IA. Sua fundadora, Eugenia Kuyda, uma nativa russa que vive em São Francisco desde 2010, construiu o chatbot depois que sua amiga sofreu um trágico acidente de carro em 2015 e morreu, restando para ela nada mais do que os registros de bate-papo. O que começou como um bot criado para ajudar a processar sua própria dor acabou sendo liberado para seus amigos e depois para o público em geral. Foi descoberto, então, que muitas pessoas ansiavam por esse tipo de conexão.

O Replika permite que os usuários personalizem os traços de personalidade, os interesses e a aparência de uma personagem. Depois disso, é possível enviar mensagens de texto ou até ligar para ela. Uma assinatura paga desbloqueia a opção de relacionamento romântico, juntamente com fotos e selfies geradas por IA, chamadas de voz com roleplay e a capacidade de escolher a dedo exatamente o que a personagem se lembra das suas conversas.

No entanto, essas interações nem sempre são inofensivas. Em 2021, um chatbot da Replika encorajou, de fato, um usuário na sua trama para assassinar a rainha Elizabeth II. O homem finalmente tentou invadir o Castelo de Windsor, uma “aventura” que terminou com uma sentença de nove anos de prisão em 2023. Após o escândalo, a empresa teve que revisar seus algoritmos para impedir que a IA incitasse comportamentos ilegais. A desvantagem? De acordo com muitos devotos da Replika, o modelo de IA perdeu seu brilho e se tornou indiferente aos usuários. Depois que milhares de usuários se revoltaram contra a versão atualizada, a Replika foi forçada a ceder e dar aos clientes de longa data a opção de reverter para a versão legada do chatbot.

Mas, às vezes, apenas conversar com um bot não é o suficiente. Existem comunidades on-line inteiras de pessoas que realmente se casam com sua IA. Até mesmo os planejadores de casamentos profissionais estão entrando em ação. No ano passado, Yurina Noguchi, 32, se casou com Klaus, uma persona da IA com quem ela estava conversando no ChatGPT. O casamento contou com uma cerimônia completa com convidados, leitura de votos e até uma sessão de fotos do “casal feliz”.

Yurina Noguchi, 32, “casada” com Klaus, uma personagem de IA criada pelo ChatGPT. Fonte

Não importa como seu relacionamento com um chatbot evolua, é essencial lembrar que as redes neurais generativas não têm sentimentos, mesmo que elas se esforcem ao máximo para atender a todas as solicitações, concordar com alguém e fazer tudo o que for possível para agradar. Além disso, a IA não é capaz de pensar de forma independente (pelo menos ainda não). O que acontece é simplesmente o cálculo de uma sequência de palavras estatisticamente mais provável e aceitável para servir de resposta ao prompt.

Amor concebido pelo design: algoritmos de namoro

Quem não está pronto para se casar com um bot também não está tendo uma vida fácil: no mundo contemporâneo, as interações tête-à-tête estão diminuindo a cada ano. O amor moderno requer tecnologia moderna! E, embora as lamúrias sejam ainda bastante comuns: “Ah! Antigamente, as pessoas se apaixonavam de verdade. Mas, agora!? Todo mundo desliza para a esquerda e para a direita, e pronto!” As estatísticas contam uma história diferente. Aproximadamente 16% dos casais em todo o mundo dizem que se conheceram on-line e, em alguns países, esse número chega a 51%.

Dito isso, os aplicativos de namoro como o Tinder despertam algumas emoções seriamente confusas. A Internet está praticamente transbordando de artigos e vídeos alegando que esses aplicativos estão matando as possibilidades de romance e deixando todo mundo solitário. Mas o que a pesquisa realmente diz?

Em 2025, os cientistas conduziram uma meta-análise de estudos que investigou como os aplicativos de namoro afetam o bem-estar, a imagem corporal e a saúde mental dos usuários. Metade dos estudos se concentrou exclusivamente em homens, enquanto a outra metade incluiu homens e mulheres. Aqui estão os resultados: 86% dos entrevistados associaram a imagem corporal negativa ao uso de aplicativos de namoro! A análise também mostrou que, em quase um em cada dois casos, o uso de aplicativos de namoro se correlacionou com um declínio na saúde mental e no bem-estar geral.

Outros pesquisadores observaram que os níveis de depressão são mais baixos entre aqueles que evitam aplicativos de namoro. Por outro lado, os usuários que já lutaram contra a solidão ou a ansiedade geralmente desenvolvem uma dependência de namoro on-line. Eles não apenas entram no aplicativo com o objetivo de construir possíveis relacionamentos, como também para sentir as descargas de dopamina com as curtidas, correspondências e a rolagem interminável de perfis.

No entanto, o problema talvez não seja apenas os algoritmos; talvez isso tenha a ver com as nossas expectativas. Muita gente está convencida de que “a chama do amor” deve arder no primeiro encontro e que todo mundo tem uma “alma gêmea” esperando por eles em algum canto da cidade. Na realidade, esses ideais romantizados só surgiram durante a era romântica como uma refutação ao racionalismo iluminista, onde os casamentos de conveniência eram a norma absoluta.

Também vale a pena notar que a visão romântica do amor não surgiu do nada: os românticos, assim como muitos dos nossos contemporâneos, eram reticentes em relação ao rápido progresso tecnológico, à industrialização e à urbanização. Para eles, o “amor verdadeiro” parecia fundamentalmente incompatível com máquinas frias e cidades sufocadas pela poluição. Afinal, não é por acaso que Anna Karenina encontra seu fim sob as rodas de um trem.

De lá para cá, com todos os avanços tecnológicos em curso, muita gente sente que os algoritmos pressionam cada vez mais as nossas tomadas de decisão. No entanto, isso não significa que o namoro on-line é uma causa perdida. Os pesquisadores ainda precisam chegar a um consenso sobre até que ponto os relacionamentos oriundos da Internet são realmente duradouros ou bem-sucedidos. Conclusão: não entre em pânico, apenas mantenha sua rede digital segura!

Como manter a segurança no namoro on-line

Então, você decidiu hackear o cupido e se inscreveu em um aplicativo de namoro. O que poderia dar errado?

Deepfakes e catfishing

Catfishing é um golpe on-line clássico em que um golpista finge ser outra pessoa. Antigamente, esses golpistas apenas roubavam fotos e histórias de vida de pessoas reais, porém, hoje em dia, eles estão cada vez mais empenhados em aplicar golpes que usam modelos generativos. Algumas IAs conseguem produzir fotos incrivelmente realistas de pessoas que nem existem, e inventar uma história de fundo é moleza (ou deveríamos dizer, um prompt facilita as coisas). A propósito, aquele símbolo de “conta verificada” não oferece nenhuma garantia. Muitas vezes, a IA também consegue enganar os sistemas de verificação de identidade.

Para verificar se alguém está falando com uma pessoa real, é necessário solicitar uma videochamada ou fazer uma pesquisa reversa de imagens nas fotos dela. Se você quiser aprimorar suas habilidades de detecção, confira nossas três postagens sobre como detectar falsificações: desde fotos e gravações de áudio a vídeos deepfake em tempo real, como o tipo usado em bate-papos ao vivo por vídeo.

Phishing e golpes

Imagine o seguinte: você está se dando bem com uma nova conexão há algum tempo e, então, totalmente do nada, a pessoa manda um link suspeito e pede para você clicar nele. Talvez ela queira que você “a ajude a escolher os assentos” ou “compre ingressos para o cinema”. Mesmo que você tenha a sensação de que construiu um vínculo real, existe uma chance de que seu contato seja um golpista (ou apenas um bot) e de que esse link seja malicioso.

Dizer para si mesmo para “nunca clicar em um link malicioso” é um conselho bastante inútil, afinal, os links simplesmente chegam até nós sem nenhum tipo de aviso prévio. Em vez disso, tente fazer o seguinte: para garantir uma navegação segura, use uma solução de segurança robusta que bloqueia automaticamente as tentativas de phishing e impede o acesso a sites suspeitos.

É importante considerar que existe um esquema ainda mais sofisticado conhecido como “abate de porcos”. Nesses casos, o golpista pode conversar com a vítima por semanas ou até meses. Infelizmente, o final é bastante amargo: depois de engabelar a vítima com uma falsa sensação de segurança em um ambiente de brincadeiras amigáveis ou românticas, o golpista casualmente sugere que ela faça um “investimento em criptomoedas imperdível”, e depois desaparece juntamente com os fundos “investidos”.

Swatting e doxing

A Internet está cheia de histórias de horror sobre pessoas obsessivas, assédio e perseguição. É exatamente por isso que postar fotos que revelam onde você mora ou trabalha, ou ainda, fornecer detalhes para estranhos sobre seus pontos de encontro e locais favoritos, é uma roubada. Anteriormente, falamos sobre como evitar ser vítima de doxing, ou seja, a coleta e a divulgação pública das suas informações pessoais sem consentimento. O primeiro passo é bloquear as configurações de privacidade em todas as mídias sociais e aplicativos usando nossa ferramenta gratuita Privacy Checker.

Também recomendamos remover os metadados das suas fotos e vídeos antes da publicação ou envio. Muitos sites e aplicativos não fazem isso por você. Os metadados podem permitir que qualquer pessoa que baixe sua foto identifique as coordenadas exatas de onde ela foi tirada.

Por último, e não menos importante, não se esqueça da sua segurança física. Antes de sair para um encontro, uma precaução inteligente é compartilhar a geolocalização ao vivo e configurar uma palavra segura ou uma frase secreta com um amigo de confiança para mandar uma aviso se as coisas começarem a ficar estranhas.

Sextorsão e nudes

Não recomendamos enviar fotos íntimas para estranhos. Honestamente, não recomendamos essa prática nem mesmo com pessoas conhecidas, afinal de contas, nunca saberemos o que poderá dar errado ao longo do caminho. Mas, se uma conversa seguir para essa direção, sugira mudar para um aplicativo com criptografia de ponta a ponta que seja compatível com a autodestruição de mensagens, por exemplo, excluir após a visualização. Os bate-papos secretos do Telegram são ótimos para isso. Além disso, eles bloqueiam capturas de tela, assim como outros aplicativos de mensagens seguros. Se você vivenciar uma situação desconfortável, confira nossas postagens sobre o que fazer se você for vítima de sextorsão e como remover nudes vazados da Internet.

Mais sobre amor, segurança (e robôs):